Privacidad online, defensa contra LALIGA y dark patterns en Roblox – Crónica de RootedCON 2026 Día 1

Con previsión de una asistencia récord de más de 10.000 profesionales, la RootedCON tomó los Cines Kinépolis de Madrid en su edición 2026 con una fuerte carga de activismo por los derechos digitales.

La RootedCON, el congreso de ciberseguridad más importante de España y uno de los mayores de Europa, ha cerrado su edición 2026 con una previsión de aforo récord (que se materializó en visibles colas para acceder a las salas) y con un discurso claro y fuerte a favor de la libertad y privacidad online, en contexto de los ataques a la red de LALIGA en España y a los esfuerzos europeos por forzar la identificación de usuarios online.

Con una duración de dos días y medio, desde el jueves 5 de marzo por la mañana hasta el sábado a mediodía, el Congreso ha vuelto a suscitar un interés máximo por los profesionales de tecnología y ciber. A continuación, una crónica de mi paso por la Rooted el jueves.

“Ola masiva de ataques legislativos” contra la privacidad

El Congreso empezó con una de las ponencias de mayor interés. En la sala principal, a las 10:30 el exeurodiputado y ciberactivista Patrick Breyer explicó como varios intentos regulatorios de la Unión Europea amenazan la privacidad de los usuarios online, hablando en concreto de ChatControl.

En su charla, titulada “Inside the Machine: The War on Digital Rights in Europe – and How Hackers Can Save Them”, Breyer señala que dentro de poco se decidirá de qué forma se mantiene o amplía el reglamento Chat Control 1.0, en vigor desde 2021 y que expira este 3 de abril de 20261. Esta norma permite a las plataformas escanear voluntariamente los mensajes privados en busca de material de abuso infantil para su denuncia ante las autoridades.

“No tengáis miedo a meteros dentro de la máquina. Necesitamos que haya hackers haciendo las leyes, no reaccionando a ellas”

Está en juego que la UE decida hacer obligatorio este escaneo de mensajes, o bien que la medida se amplíe de formas más intrusivas. Expertos como Breyer alertan de que medidas como ChatControl no son realmente efectivas para acabar con el material ilegal en Internet, y acaban perjudicando gravemente el derecho a la privacidad de todos los usuarios al vulnerar la encriptación de extremo a extremo.

En su ponencia, Breyer invitó a los hackers a usar su fuerza para combatir estos ataques a la privacidad. Por un lado, dijo que no deben tener miedo a participar en organizaciones públicas como partidos políticos: “Necesitamos que haya hackers haciendo las leyes, no reaccionando a ellas”, señaló.

“Hay muchas razones por las que les encantaría escanear nuestros mensajes”

Según Breyer, desde la Europol han incitado a que ChatControl se extienda mas allá de esa supuesta protección contra el abuso infantil (que en realidad esconde una tasa altísima de falsos positivos), utilizándolo también para luchar contra el tráfico de armas, campañas de difamación o transferencia ilegal de archivos. Al final, todos estos argumentos serían excusas para poder desencriptar cualquier mensaje privado.

“Hay muchas razones por las que les encantaría escanear nuestros mensajes”, avisa el experto, lamentando que los equipos de inteligencia podrían querer espiar a cualquier organización o minoría, poniéndonos a todos en riesgo de una forma u otra.

Y es que, una vez que engordemos esta lista de motivos por los que está bien espiar mensajes, ¿por qué detenerse ahí y no instalar sistemas de monitorización en el hogar? alertó Breyer.

“Los algoritmos te conocerán mejor que tus amigos o familiares”, advirtió, y por ello es esencial evitar que esos datos estén en las manos equivocadas.

“Deben existir otras alternativas para las autoridades aparte de dañar el cifrado para todos”

También la encriptación de discos está en riesgo. “La encriptación está bajo ataque”, se dijo, y es que los legisladores también quieren hacer que la policía pueda desencriptar los archivos de criminales, pero esto también amenaza la privacidad de todos, ante la posibilidad de abusos de poder. Por ello, esta es es una idea a la que hay que oponerse frontalmente. “Deben existir otras alternativas para las autoridades aparte de dañar el cifrado para todos”, aseveró Breyer.

En ronda de preguntas, Román Ramírez, coorganizador de la Rooted, criticó que en España, la carta de derechos digitales aprobada en 20212 garantiza el derecho al “pseudo anonimato”, pero no al anonimato total, lo que supone un problema.

“Como muchos periódicos dependen del patrocinio de Telefónica Audiovisual y LaLiga, no publican nada que pueda molestar a estas empresas”,

Breyer respondió que, pese a todos sus males, algo positivo de la normativa en Estados Unidos es que, para sus jueces, el derecho al anonimato forma parte imprescindible al derecho a la libertad de expresión, lo que sirve de salvaguarda para el anonimato en Internet. Como explica el exeurodiputado, un contexto en el que el anonimato no esté garantizado puede perjudicar a colectivos en riesgo, minorías o a víctimas de abuso de algún tipo, por ejemplo, al dejar de poder publicar en Internet sus situaciones sin temor a represalia.

Pese a la preocupante deriva legisladora de la UE, Breyer ofreció un espaldarazo a las empresas europeas. Pese a que la legislación se mueva en contra, Breyer asegura que las tecnológicas europeas, en su mayoría, no apoyan el escaneo de mensajes y tienen mayores protecciones a la privacidad que las compañías estadounidenses. Estados Unidos sí que se obsesiona por espiar los mensajes, ya que en este país no tienen una cultura de la privacidad como en la UE, afirma.

RootedCON VS LALIGA

También salió el tema de LALIGA, y Román Ramírez demostró la total independencia de la RootedCON incluso cuando Telefónica es patrocinadora. “Como muchos periódicos dependen del patrocinio de Telefónica Audiovisual y LaLiga, no publican nada que pueda molestar a estas empresas”, lamentó Ramírez.

“Tenéis que pasarles por encima”, aconsejó Breyer en este sentido. El activista animó a los hackers buenos a utilizar redes descentralizadas, a organizarse y a hacer activismo y lobbysmo para denunciar públicamente los abusos que está cometiendo LALIGA en España, al romper Internet cada fin de semana de fútbol por evitar el pirateo de su señal.

Breyer también les instó a ir a Estrasburgo y elevar la situación ante el Tribunal Europeo de Derechos Humanos. No obstante, aunque Rodríguez asegura que seguirán en pie de guerra, “somos un evento grande, pero una organización pequeña, y los costes de una batalla legal son altos”, lamentó el coorganizador de la Rooted.

Prohibición de redes sociales a menores

Preguntado por ANTINODO en relación a los esfuerzos regulatorios para bloquear las redes sociales a menores de 16, cosa que ya está en vigor en Australia y se plantea en España, Breyer indicó que, en su opinión, estas leyes también hacen peligrar el libre acceso a la red, y que no son una forma eficiente de luchar contra el abuso de las plataformas.

En lugar de imponer límites por edad, Breyer propone empujar hacia la mejora de los algoritmos en sí; algoritmos que en muchos sentidos son dañinos para todos. Obligar a que el feed personalizado no se active por defecto, limitar keywords peligrosas o mayor facilidad para escoger el tiempo máximo de uso que queremos tener son algunas de sus ideas.

Interoperabilidad de apps de mensajería

Finalmente, en respuesta a una pregunta sobre la lucha contra empresas privadas de mensajería estadounidenses, como WhatsApp, Breyer indica que es positivo que la UE avance en favor de la interoperabilidad. En lugar de plantear una prohibición, es bueno garantizar la interoperabilidad entre WhatsApp/Signal o Facebook Messenger/Session, por ejemplo, de manera que la gente pueda familiarizarse con estas herramientas y decidir su uso según conveniencia.

Hackeando ordenadores a través de DAWs de música

En su ponencia “Troyanizando Ableton Live: tengo tus demos”, el organizador cultural de RootedCON y cofundador de Hack The Music, Jorge Martínez Hurtado, presentó un estudio sobre el robo de archivos e info a través del hackeo a programas de creación musical (denominados Digital Audio Workstations, DAWs).

Uno de los más usados en la industria musical, Ableton Live, presenta una vulnerabilidad cuando se utiliza en conjunto con Max, un programa de edición de instrumentos y efectos. Aunque la vulnerabilidad afecta al fin y al cabo a los usuarios de Ableton Live, desde esta empresa se lavan las manos señalando que la vulnerabilidad en sí está en el software de Max, desarrollado por Cycling’74.

Una de las posibilidades de Max es la ejecución de códigos Javascripts para interactuar con la API de Live. Aquí, Hurtado encontró una vía para explorar y descubrió que, gracias a esta capacidad, era posible “leer y escribir ficheros en disco, hacer peticiones HTTP, spawnear nuevos procesos y controlarlos y más”.

Para explotar esta vulnerabilidad, el informático desarrolló una prueba de concepto (PoC) llamada “hax4live”: un troyano de acceso remoto con el que es posible no solo robar las demos de un artista, sino en definitiva espiar cualquier archivo del disco y ejecutar comandos.

Hurtado terminó su ponencia advirtiendo de que “it’s not a bug, it’s a feature”. Es decir, que el hackeo es posible por el propio diseño del programa, no por un error oculto. Instó a los fabricantes como Ableton a revisar más los frameworks de expansión autorizados, y en todo caso, a emitir alertas para advertir al usuario de los riesgos que conllevan.

La norma europea que cambiará para siempre el Internet of Things

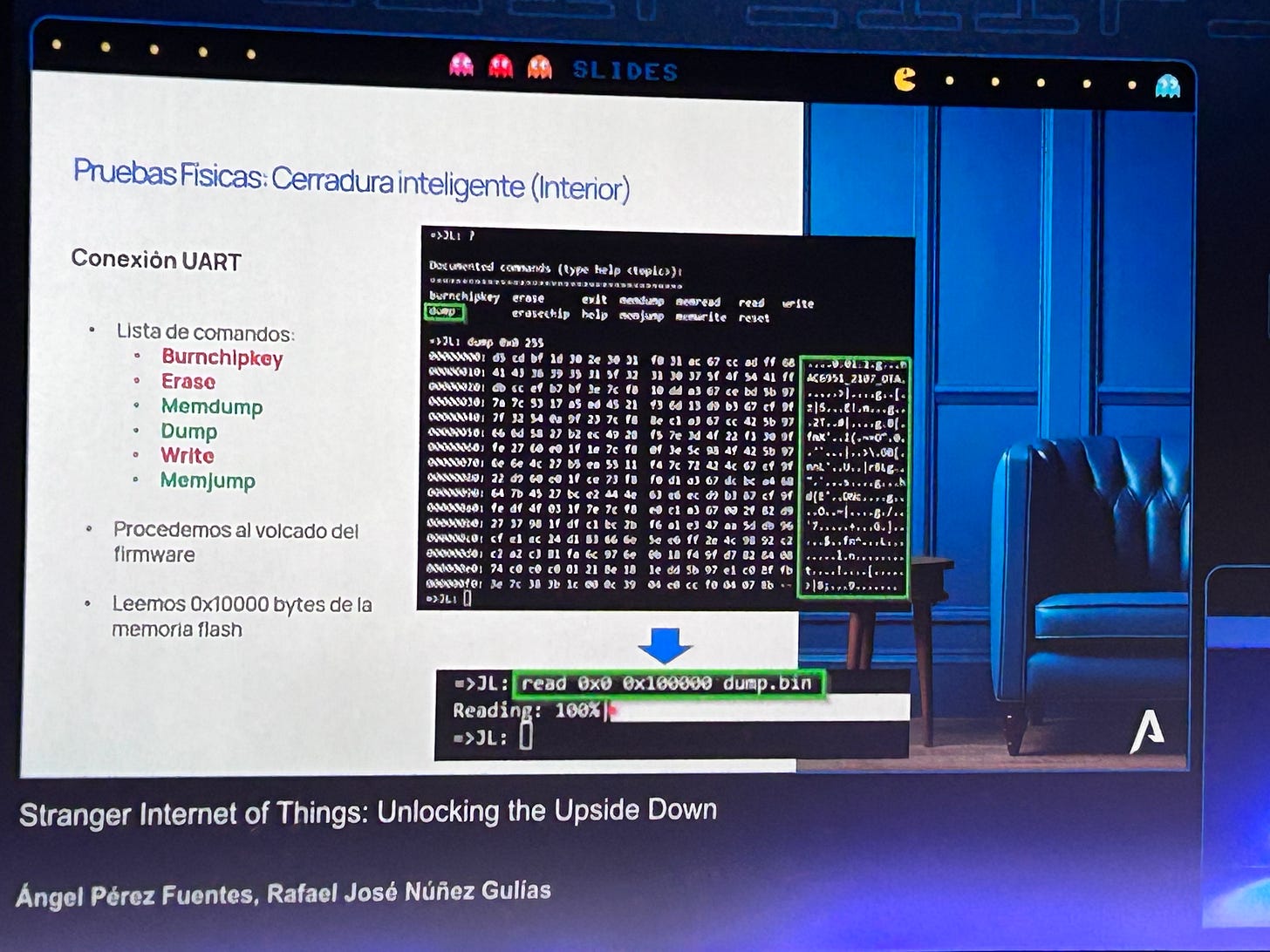

Avanzando en la mañana, en la charla “Stranger Internet of Things” Ángel Pérez Fuentes y Rafael José Núñez Gulías hablaron de cómo los fabricantes de dispositivos inteligentes del llamado Internet de las Cosas (Internet of Things, IoT) tienen que adaptarse a la Ley de Ciberresiliencia de la UE (CRA)3.

Esta ley “aplica a todos los elementos digitales (software y hardware) durante toda su vida útil” e implica que “si no eres seguro, no puedes vender en Europa”, como indicaban en su presentación.

Esta ley distingue entre tres grupos de dispositivos: default, como bombillas inteligentes, Clase I y II, como routers, firewalls o microcontroladores, y Críticos, como smartcards o medidores inteligentes.

Así, la CRA incluye las siguientes mejoras:

seguridad desde el diseño como admin:admin, puertos de depuración accesibles, dispositivos blindados, etcétera.

gestión de vulnerabilidades de forma que los fabricantes deberán notificar a la ENISA (European Union Agency for Cybersecurity).

soporte mínimo de 5 años con declaración de librerías de terceros.

Pérez y Núñez llevaron como demostración el hackeo a una cerradura inteligente, en el que se aprovecharon de una vulnerabilidad de su chip para saltarse el APPROTECT con un cortocircuito temporal.

De camino, dieron una pequeña clase sobre las diferencias entre microprocesadores y microcontroladores, explicando que los últimos serán los que más se utilicen en dispositivos IoT por hacer funciones más específicas y ser más baratos. “Es más común encontrar microcontroladores en embedded systems”.

Algunas de las vulnerabilidades que encontraron son pines de depuración accesibles, publicación de datos sensibles en los logs de depuración o ausencia de cifrado del firmware.

El proceso de contratación en ciber está roto

Cambiando un poco de lo técnico a lo empresarial, en “Hiring Cyber: señales falsas, procesos rotos”, los directivos y profesionales de RRHH Beatriz Ruiz, Maria Taberna, Daniel González, Omar Benbouazza, Jordi Miró Bruix explicaron por qué, en su opinión, la contratación en el mercado ciber es complicada pese a la supuesta ausencia de talento cualificado en el sector.

Ofertas mal definidas

La contratación cuesta “no por la falta de talento, sino por hacer el match”, dijo una de las ponentes. Y es que muchos candidatos envían su CV indistintamente a una oferta de empleo sin haberse leído las características del puesto, criticaron, de forma que las empresas se llegan a sentir “atacadas” como si de un DDoS se tratase ante la avalancha de candidaturas. Asimismo, hay trabajadores que no se saben vender.

Por parte de los empleadores, también entonaron el mea culpa en varios ámbitos. Alertaron de que muchas empresas publican ofertas mal definidas, sin publicar el salario (pese a que ya es obligado por ley), y con intrusismo en el proceso de selección, ya que sus responsables a veces son perfiles técnicos.

Así, se han visto ofertas de CISO “por 50.000 euros”. “Nos hemos reído”, dijeron, bromeando con que esto es como querer contratar un CEO junior. Un sinsentido. Ante estas situaciones, el empleado también debe saber pararle los pies a la empresa, y reivindicar su valor, indicaron.

Los juniors “corren serios riesgos”

En cuanto a la introducción de inteligencia artificial y el daño que esto supone para los juniors que buscan sus primeras oportunidades, admitieron que “como no les ayudemos, corren serios riesgos”. “Hay que adaptarles. Necesito que el empleado pueda verificar al instante el output de una IA”, señalaron.

“El junior que se quede en hacer dos prompts y no tenga dotes de investigación se queda fuera”

Pese a esta parte negativa de la IA, algo positivo es la revalorización de los seniors, esos perfiles por encima de los 55 años que quedan muchas veces excluidos. “He estado en procesos en los que parece que si no estabas entre los 20 o 30 estabas fuera”, comentaban.

Así, la IA puede dar valor a los seniors de forma que se deje de hablar de edadismo, ya que es la experiencia de un senior lo necesario para juzgar el trabajo de la IA.

“El junior que se quede en hacer dos prompts y no tenga dotes de investigación se queda fuera”, advirtieron.

Asimismo, confesaron que ahora las empresas españolas no solo compiten entre ellas, sino a nivel global. Sobre todo después del COVID, el mercado se internacionaliza y ahora los trabajadores buscan los sueldos altos del Norte de Europa o Estados Unidos. “Ya no competimos entre nosotros, sino en un mercado global. El ingeniero puede cobrar varias veces, hasta cinco, lo que cobra en España”, dijo uno de los ponentes. “No podemos pagar esos salarios”, lamentaron.

Uno de los directivos afirmó que “el cambio con la IA, en lo que llevo de 25 años de experiencia, no lo he vivido nunca”. “Para mí es como la llegada de Internet”, secundó otro.

El oscuro mercado con el que Roblox empuja a los menores a los brazos de los hackers malos

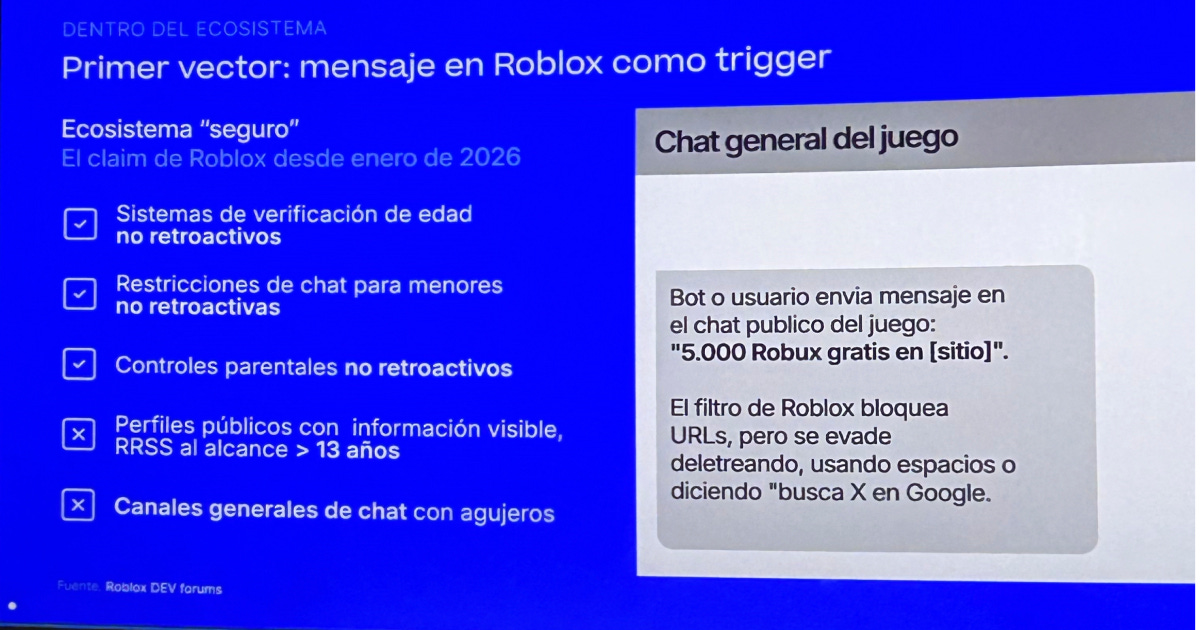

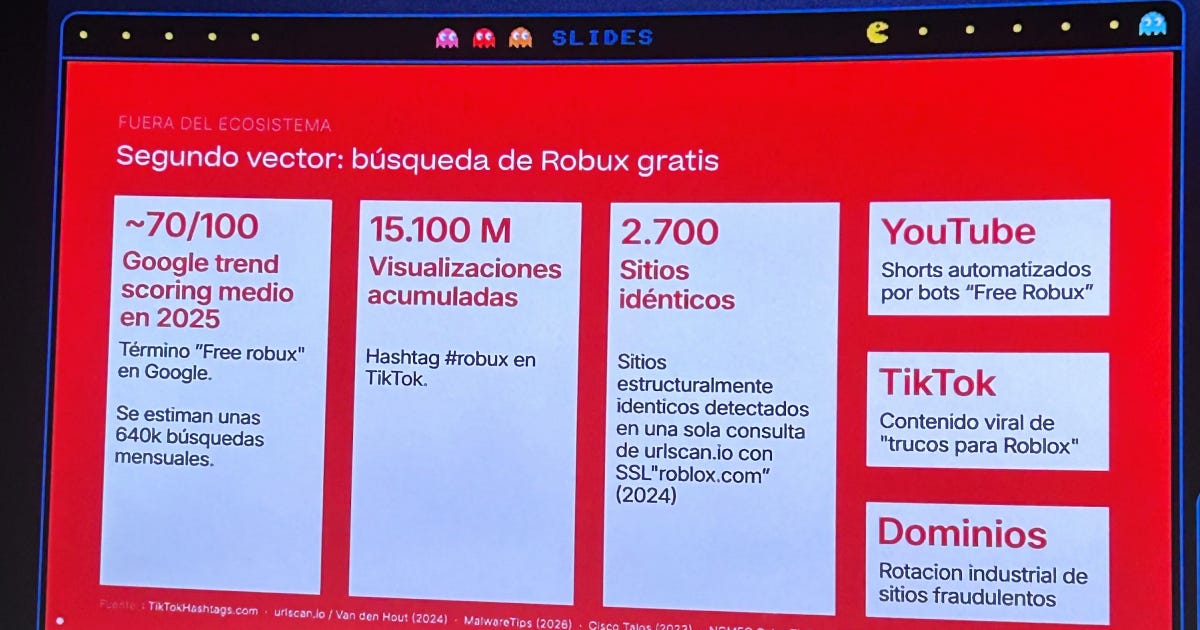

“No es phishing, es UX: cuando el diseño te empuja al malware”, fue una de las charlas más llamativas del evento. Con la sala a reventar, Maria Lázaro Rifà y Elena Flores, de Zynap, mostraron como el videojuego más popular del mundo, Roblox, es el culpable de un gran porcentaje de equipos infectados en hogares en los que un niño lo juega.

Tal y como explicaron, Roblox tiene una relevancia innegable: es “el Netflix de los videojuegos”, al ser una plataforma UGC (user generated content) en la que los jugadores pueden crear sus propios juegos en los que ellos son siempre los protagonistas.

Roblox cuenta con 151 millones de usuarios diarios y unos 380 millones de usuarios mensuales. El 56% tiene menos de 17 años, y del 9 al 20% son de la generación Alpha.

Esto es así no porque Roblox en sí tenga código malicioso, sino porque las propias mecánicas del juego acaban impulsando a los usuarios a entrar en páginas de dudosa seguridad. Hablaron en profundidad del sistema de los Robux, la moneda digital del juego, que los jóvenes quieren conseguir para hacerse con cosméticos exclusivos con los que vestir su avatar.

Fue una ponencia muy destacada por unir temas como ciberseguridad, sociología (explotación de las inseguridades de los adolescentes) y malas prácticas empresariales. No solo la obsesión por conseguir Robux causa que los niños utilicen el teléfono o los ordenadores en casa para entrar a páginas webs que prometen vender robux (momento en que te meten infostealers u otros malwares), sino que la plataforma fue demasiado laxa con la presencia de abusadores en ella.

Ha sido solo recientemente, en 2026, cuando el juego ha instaurado la verificación obligatoria para garantizar que los usuarios solo interactuan con otros de su misma edad. Hasta 2024, los adultos podían chatear con menores en privado, y solo en 2023, Roblox reportó 13.000 casos de explotación infantil.

“Los videojuegos son las nuevas redes sociales”, dijeron, manifestando la necesidad de aplicar medidas de ciberseguridad en ellos, a medida que ganan popularidad frente a las redes como método de comunicación y socialización digital.

Café gratis con bluetooth, hackeo por email y malware en macOS

Terminando el día, las otras ponencias a las que asistí fueron de carácter más técnico.

En “Un café por replay: reversing y ataques Bluetooth en el mundo real” el jovencísimo Alberto Meléndez García mostró como conseguir hackear una máquina de café utilizando vulnerabilidades de su aplicación, un flipper zero y conexión bluetooth.

En “Asalto al tren del correo: el Bueno, el CEO y el Malo…” Pedro Marco y Javier Sevillano relataron un impactante caso de intento de hackeo a una entidad bancaria del Ibex 35 mediante email. En concreto, los atacantes lograron bypassear los análisis de seguridad de una cuenta de email dentro de un banco, y enviar varias decenas de mensajes con una imagen aparentemente idéntica, pero con hashes diferentes.

En realidad, estaban colando, byte a byte con cada imagen, un comando malicioso que se iba construyendo poco a poco.

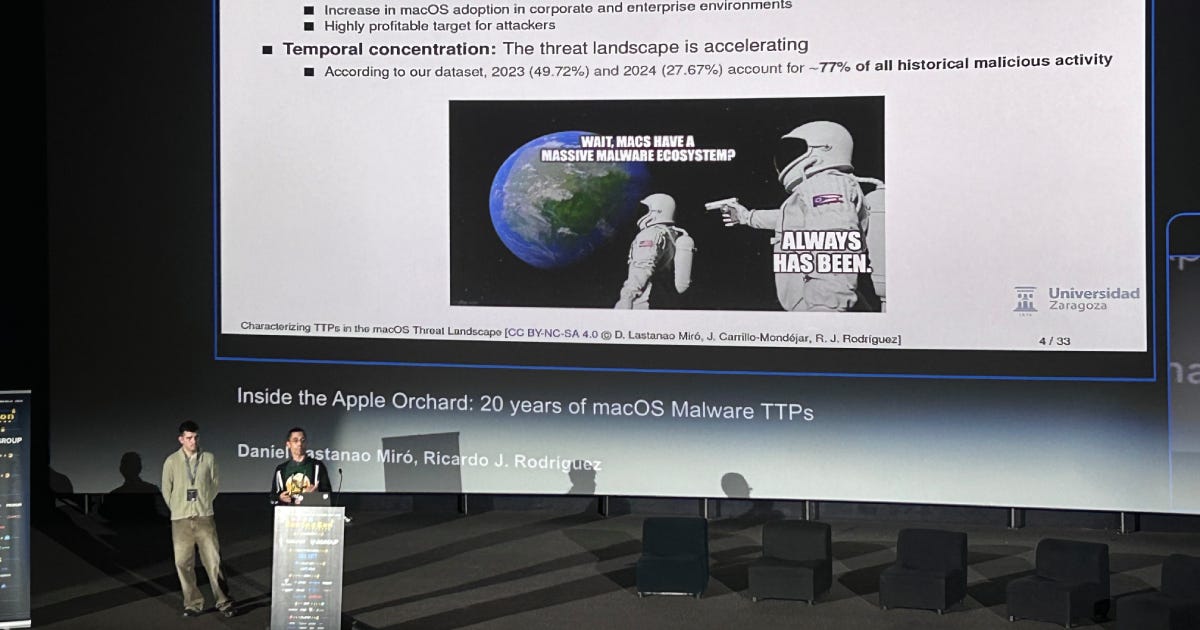

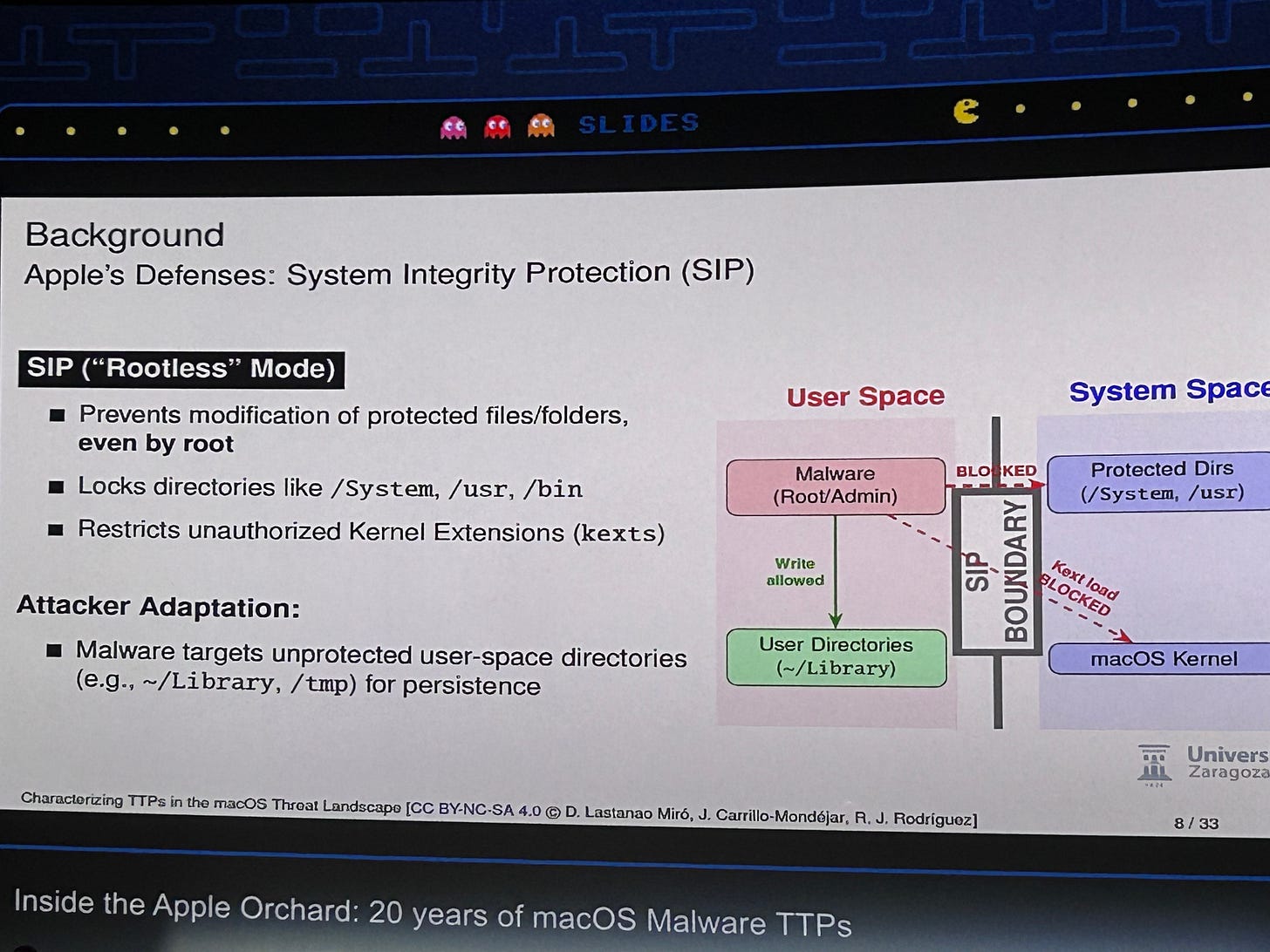

Finalmente, en “Inside the Apple Orchard: 20 years of macOS malware TTPs”, el profesor de la Universidad de Zaragoza Ricardo J. Rodríguez y el joven Daniel Lastanao Miró hicieron un repaso a las posibilidades de infectación de un sistema operativo macOS.

Pese a la aparente mayor seguridad de este SO frente a Windows, los ponentes explicaron que el porcentaje de malware creado para este sistema operativo estaba creciendo cada vez más, a medida que más empresas y entornos corporativos escogen a Apple, convirtiéndolo en un objetivo de alta rentabilidad. Según sus datos, “2023 (49,72%) y 2024 (27,67%) representan aproximadamente el 77% de toda la actividad maliciosa registrada” para este sistema.

Mostraron cómo, usando carpetas en el área no protegida del sistema de archivos, los atacantes podían alojar su código malicioso con persistencia.

—

Y así transcurrió mi primer día en la Rooted. Al terminar las charlas, hubo barra libre de cervezas y perritos calientes gratis para los asistentes, con sesión de DJ y mucho buen rollo entre el público.

Muchas gracias a RootedCON por facilitar a ANTINODO la asistencia al evento.

—

Otras imágenes del evento:

La Carta de Derechos Digitales. https://www.uv.es/cotino/publicaciones/librocartaportada_INICIOconXVIII.pdf

Como recoge el INCIBE:

“El 10 de diciembre de 2024 entró en vigor el Reglamento CRA, conocido como Ley de Ciberresiliencia (Cyber Resilience Act), la primera norma de la UE que establece requisitos obligatorios de ciberseguridad para los productos que incluyen elementos digitales a lo largo de todo su ciclo de vida, cuyo objetivo es proteger a los consumidores y empresas, asegurando altos estándares de seguridad en el diseño, desarrollo y mantenimiento de hardware y software de los dispositivos digitales”.